Cos'è un'estensione di file? Una guida al file management per il 2026

La maggior parte degli utenti di computer presume che le estensioni dei file indichino in modo affidabile il contenuto di un file. Vedi .docx e ti aspetti un documento Word, o .jpg e anticipi un'immagine. Questa supposizione crea vulnerabilità. Le estensioni sono convenzioni di denominazione, non garanzie di contenuto. Gli attori malintenzionati sfruttano questa fiducia mascherando file dannosi con estensioni dall'aspetto innocuo. Comprendere come i sistemi operativi identificano effettivamente i file e imparare a verificare i tipi di file oltre le loro estensioni trasforma il modo in cui gestisci i file digitali in sicurezza nel 2026.

Indice dei Contenuti

- Cos'è un'estensione di file e perché è importante?

- Come i diversi sistemi operativi gestiscono le estensioni di file

- Limitazioni e rischi per la sicurezza di affidarsi esclusivamente alle estensioni di file

- Consigli pratici per gestire e risolvere i problemi delle estensioni di file

- Esplora le estensioni di file con Open The File

- FAQ

Punti chiave

| Punto | Dettagli |

|---|---|

| Le estensioni suggeriscono il formato | Le estensioni dei file indicano il formato previsto ma non convalidano il tipo di contenuto effettivo o garantiscono la sicurezza |

| I sistemi operativi gestiscono le estensioni in modo diverso | Windows si basa fortemente sulle mappature del Registro di sistema mentre macOS utilizza i metadati e Linux tratta le estensioni come opzionali |

| La sicurezza richiede verifica | Combinare i controlli delle estensioni con i numeri magici e la convalida MIME previene lo sfruttamento e il malware |

| I numeri magici forniscono precisione | L'ispezione del contenuto utilizzando le firme dei file raggiunge il 99% di precisione rispetto al 63% delle sole estensioni |

| La consapevolezza cross-platform è importante | Comprendere come i diversi sistemi trattano le estensioni migliora la risoluzione dei problemi e la condivisione dei file |

Cos'è un'estensione di file e perché è importante?

Un'estensione di file è un suffisso aggiunto a un nome di file che indica il formato del file e l'applicazione associata. La pratica ha avuto origine in MS-DOS, dove la convenzione del nome file 8.3 limitava i nomi a otto caratteri più un'estensione di tre caratteri. Questa limitazione ha costretto gli sviluppatori a creare identificatori abbreviati come .txt per i file di testo o .exe per gli eseguibili. Il separatore punto è diventato standard, stabilendo un modello che persiste decenni dopo nei moderni sistemi operativi.

Le estensioni dei file servono a molteplici funzioni pratiche nel tuo utilizzo quotidiano del computer. Aiutano i sistemi operativi ad associare i file alle applicazioni appropriate, determinano quale icona visualizzare e suggeriscono azioni predefinite quando fai doppio clic. Quando vedi un file .pdf, il tuo sistema sa di aprire Adobe Reader o un visualizzatore simile. Le estensioni consentono anche un rapido filtraggio e ricerca, permettendoti di individuare istantaneamente tutti i fogli di calcolo .xlsx o i video .mp4 in una cartella.

Le idee sbagliate comuni sulle estensioni creano problemi. Molti utenti credono che le estensioni contengano metadati incorporati sulla creazione o modifica del file. Non è così. Le estensioni sono semplicemente parte del nome del file, caratteri che puoi cambiare facilmente come rinominare il file stesso. Alcuni assumono che cambiare un'estensione .txt in .pdf converta magicamente il formato del file. Non è così. La struttura dei dati sottostante rimane invariata e l'apertura del file rinominato probabilmente produrrà errori o output spazzatura.

Considera queste limitazioni chiave:

- Le estensioni non convalidano il contenuto o la struttura del file

- Rinominare le estensioni non converte i formati di file

- Più programmi possono rivendicare la stessa estensione

- Le estensioni nascoste mascherano il vero nome del file agli utenti

- La sensibilità al maiuscolo/minuscolo varia tra i sistemi operativi

Consiglio Pro: Abilita sempre la visualizzazione delle estensioni dei file nelle impostazioni del tuo sistema operativo. Le estensioni nascoste creano punti ciechi di sicurezza dove file dannosi mascherati da documenti o immagini possono ingannare anche gli utenti più attenti. La trasparenza nei nomi dei file è la tua prima difesa contro i file ingannevoli.

Come i diversi sistemi operativi gestiscono le estensioni di file

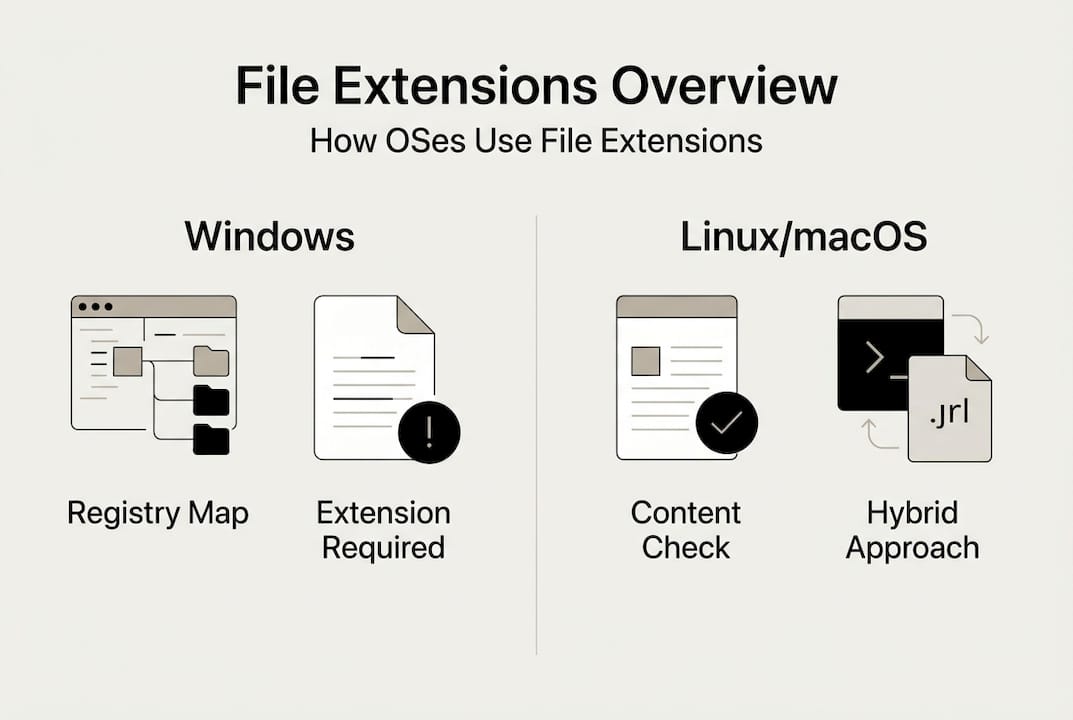

Windows dipende fortemente dalle estensioni dei file attraverso il suo sistema di Registro. Quando installi un'applicazione, essa registra quali estensioni può gestire, creando associazioni memorizzate nel Registro. Fare doppio clic su un file .docx attiva una ricerca nel Registro che identifica Microsoft Word come gestore. Questo approccio centrato sulle estensioni significa che Windows ha difficoltà con i file privi di estensioni o con quelli di tipi non registrati. Il sistema dà priorità all'estensione rispetto al contenuto effettivo del file, creando vulnerabilità che gli aggressori sfruttano.

macOS adotta un approccio ibrido che combina estensioni con Identificatori di Tipo Uniforme e metadati. Sebbene le estensioni siano importanti, macOS esamina anche i codici del creatore del file, i codici di tipo e le firme del contenuto. Questa identificazione a più livelli rende macOS più resistente al semplice spoofing delle estensioni. Il sistema può spesso aprire un file correttamente anche se la sua estensione è errata o mancante, utilizzando i metadati per determinare l'applicazione appropriata. Tuttavia, questa complessità può confondere gli utenti che risolvono problemi di associazione dei file.

Linux tratta le estensioni come convenzioni utili piuttosto che requisiti. La maggior parte delle applicazioni e utilità Linux ispeziona direttamente i contenuti dei file utilizzando numeri magici e tipi MIME. Il comando file, standard nei sistemi simili a Unix, legge i primi byte di un file per identificarne il formato reale indipendentemente dall'estensione. Linux gestisce anche i nomi di file sensibili al maiuscolo/minuscolo, il che significa che document.txt e Document.TXT sono file distinti. Questa flessibilità supporta flussi di lavoro diversificati ma richiede agli utenti di comprendere l'identificazione basata sul contenuto.

| Sistema Operativo | Metodo Primario | Dipendenza dall'Estensione | Ispezione del Contenuto |

|---|---|---|---|

| Windows | Mappature del Registro | Alta | Minima |

| macOS | UTIs + metadati | Moderata | Moderata |

| Linux | Numeri magici | Bassa | Alta |

I casi limite complicano la gestione dei file cross-platform. I file con più estensioni come .tar.gz indicano operazioni composte: tar crea un archivio, quindi gzip lo comprime. Alcuni sistemi elaborano entrambe le estensioni in sequenza mentre altri richiedono una gestione manuale. I dotfile comuni negli ambienti Unix come .bashrc o .env non hanno estensione ma servono a scopi di configurazione specifici. Storicamente, Windows ha avuto difficoltà con questi file, sebbene le versioni moderne li gestiscano meglio.

Le differenze di sensibilità al maiuscolo/minuscolo causano problemi quando si condividono file tra piattaforme. Un sistema Linux memorizza felicemente Report.PDF e report.pdf come file separati nella stessa directory. Spostare questi file su Windows o macOS crea conflitti poiché quei sistemi trattano i nomi dei file in modo insensibile al maiuscolo/minuscolo. Comprendere questi comportamenti specifici della piattaforma previene la perdita di dati e la confusione quando si lavora in ambienti multi-OS. Per ulteriori dettagli sulla gestione di queste differenze, esplora la nostra guida all'identificazione delle estensioni di file che copre le tecniche specifiche della piattaforma.

Limitazioni e rischi per la sicurezza di affidarsi esclusivamente alle estensioni di file

Le estensioni di file creano un falso senso di sicurezza. Gli aggressori manipolano le estensioni per mascherare file dannosi come documenti o immagini innocui. I framework di sicurezza avvertono di non affidarsi esclusivamente alle estensioni per la convalida, eppure molti sistemi e utenti continuano questa pratica rischiosa. Il divario tra sicurezza percepita e contenuto effettivo del file consente attacchi sofisticati che aggirano le difese di base.

Gli attacchi a doppia estensione sfruttano il modo in cui i sistemi operativi visualizzano i nomi dei file. Un file chiamato invoice.pdf.exe appare come invoice.pdf agli utenti quando Windows nasconde le estensioni conosciute. Cliccando su quello che sembra un documento PDF si esegue in realtà un malware. Gli attacchi di iniezione di byte nulli inseriscono un carattere nullo nei nomi dei file, troncando il nome visualizzato in quel punto. Un file chiamato image.jpg%00.exe appare come image.jpg nei sistemi vulnerabili pur rimanendo eseguibile.

Gli attacchi comuni basati su estensioni includono:

- File eseguibili mascherati con estensioni di documenti

- File di script nascosti all'interno di archivi con nomi innocui

- Macro dannose incorporate in documenti di ufficio

- File di immagini con codice exploit incorporato

- File poliglotta validi in più formati contemporaneamente

I numeri magici forniscono un'identificazione affidabile dei file esaminando il contenuto effettivo. Ogni formato di file inizia con sequenze di byte specifiche chiamate firme di file o numeri magici. Le immagini JPEG iniziano con FF D8 FF, i file PNG con 89 50 4E 47 e i documenti PDF con 25 50 44 46. Queste firme esistono nei dati del file stesso, indipendentemente dal nome o dall'estensione del file. Controllare i numeri magici raggiunge il 99,2% di precisione rispetto al solo 63% quando ci si affida esclusivamente alle estensioni.

Il comando file di Unix dimostra la potenza dell'ispezione del contenuto. Eseguendo file suspicious.jpg si ottiene il formato reale indipendentemente dall'estensione. Se il file contiene codice eseguibile, file lo segnala come eseguibile, esponendo l'inganno. Le librerie Python come python-magic forniscono funzionalità simili per la convalida automatizzata in script e applicazioni. Questi strumenti leggono le intestazioni dei file e le confrontano con database di firme conosciute.

“Affidarsi al nome o all'estensione del file per l'identificazione del tipo crea vulnerabilità sfruttabili. Convalida i contenuti dei file attraverso l'ispezione delle firme e la verifica del tipo MIME.” Avviso di Sicurezza CWE-646

Consiglio Pro: Implementa una difesa in profondità per la convalida dei file. Controlla l'estensione rispetto a una lista di permessi, verifica il tipo MIME dagli header di caricamento e ispeziona i numeri magici nel contenuto del file. Questa tripla convalida cattura attacchi sofisticati che ingannano i controlli a metodo singolo. Scopri di più sulla verifica dei formati nella nostra guida alle differenze di formato dei file.

Le migliori pratiche di sicurezza combinano più livelli di convalida. Le applicazioni web che accettano caricamenti di file non dovrebbero mai fidarsi delle estensioni o dei tipi MIME forniti dal client. La convalida lato server deve ispezionare i contenuti effettivi dei file, rinominare i caricamenti con identificatori casuali e memorizzare i file al di fuori delle directory accessibili dal web. Gli utenti dovrebbero abilitare la visualizzazione completa dei nomi dei file, evitare di aprire allegati inaspettati e utilizzare software antivirus aggiornati che eseguono l'ispezione del contenuto oltre i controlli delle estensioni.

Consigli pratici per gestire e risolvere i problemi delle estensioni di file

Abilitare la visualizzazione completa dei nomi dei file elimina punti ciechi pericolosi. Windows nasconde le estensioni conosciute per impostazione predefinita, una funzionalità di convenienza che crea rischi per la sicurezza. Apri Esplora File, fai clic su Visualizza, quindi su Opzioni. Nella scheda Visualizza, deseleziona “Nascondi estensioni per i tipi di file conosciuti” e fai clic su Applica. Ora vedi i nomi dei file completi comprese le estensioni, rendendo immediatamente evidenti gli eseguibili mascherati. Questo semplice cambiamento migliora notevolmente la tua capacità di individuare file sospetti.

Anche macOS nasconde le estensioni per impostazione predefinita in Finder. Apri le Preferenze di Finder, fai clic su Avanzate e seleziona “Mostra tutte le estensioni dei nomi dei file.” Questo rivela il nome completo di ogni file, eliminando l'ambiguità sui tipi di file. Entrambi i sistemi operativi ricordano questa impostazione dopo i riavvii, fornendo trasparenza permanente. Gli utenti che gestiscono file da fonti non attendibili dovrebbero considerare questa configurazione obbligatoria.

Gli strumenti da riga di comando forniscono potenti capacità di identificazione dei file:

- Apri Terminale (macOS/Linux) o Prompt dei comandi (Windows)

- Vai alla directory contenente il file sospetto

- Esegui file nomefile per vedere l'identificazione basata sul contenuto

- Usa file * per analizzare tutti i file nella directory corrente

- Aggiungi il flag -i per l'output del tipo MIME: file -i nomefile

Il comando file funziona su Windows tramite WSL (Windows Subsystem for Linux) o porting di terze parti. Legge i numeri magici e li confronta con database completi di firme. L'output mostra il vero tipo di file indipendentemente dall'estensione, esponendo immediatamente le discrepanze. Questo strumento si rivela inestimabile quando si risolvono problemi di file corrotti o si indagano download sospetti.

Gli editor esadecimali permettono agli utenti avanzati di ispezionare i contenuti grezzi dei file. Programmi come HxD per Windows o Hex Fiend per macOS mostrano i file come valori esadecimali. Aprire qualsiasi file mostra il suo numero magico nei primi byte. Puoi verificare manualmente che un file .jpg inizi con FF D8 FF o confermare che un archivio .zip inizi con 50 4B. Questa ispezione diretta fornisce certezza assoluta sul formato del file quando gli strumenti automatizzati non sono disponibili.

| Strumento | Piattaforma | Caso d'Uso | Livello di Abilità |

|---|---|---|---|

| comando file | Linux/macOS/WSL | Identificazione rapida del contenuto | Intermedio |

| python-magic | Cross-platform | Script di convalida automatizzata | Avanzato |

| HxD / Hex Fiend | Windows/macOS | Ispezione manuale delle firme | Avanzato |

| ExifTool | Cross-platform | Esame dei metadati | Intermedio |

I file system cross-platform influenzano la gestione delle estensioni durante la condivisione dei file. FAT32 ed exFAT funzionano su Windows, macOS e Linux ma hanno limitazioni. FAT32 limita le dimensioni dei singoli file a 4GB e utilizza nomi di file insensibili al maiuscolo/minuscolo. exFAT rimuove il limite di dimensione mantenendo un'ampia compatibilità. Nessuno dei due file system memorizza i permessi Unix o gli attributi estesi, causando potenzialmente problemi con i file che dipendono dai metadati. Comprendere questi vincoli ti aiuta a scegliere formati appropriati quando prepari unità portatili.

Consiglio Pro: Quando accetti caricamenti di file in applicazioni web, implementa queste salvaguardie: mantieni una lista di permessi delle estensioni consentite, rinomina i file caricati con UUID per prevenire l'esecuzione, convalida estensione più tipo MIME più numero magico, e memorizza i caricamenti al di fuori della directory radice del web. Questo approccio stratificato blocca la maggior parte degli attacchi comuni basati sui caricamenti. Per una guida passo-passo su come aprire e verificare i file in sicurezza, visita la nostra guida su come aprire le estensioni di file su Windows e macOS nel 2026.

La risoluzione dei problemi di associazione dei file richiede la comprensione dei meccanismi specifici del sistema operativo. Gli utenti Windows possono fare clic con il tasto destro su un file, scegliere “Apri con” e selezionare “Scegli un'altra app” per cambiare le associazioni. La casella di controllo “Usa sempre questa app” rende il cambiamento permanente. Gli utenti macOS fanno clic con il tasto destro, selezionano “Ottieni informazioni”, cambiano l'applicazione sotto “Apri con”, quindi fanno clic su “Cambia tutto” per applicare l'associazione a tutti i file con quella estensione. Gli utenti Linux in genere modificano le associazioni dei tipi MIME tramite le impostazioni dell'ambiente desktop o modificando direttamente i file .desktop. Ogni approccio riflette la filosofia sottostante di come quel sistema operativo gestisce l'identificazione del tipo di file, come dettagliato nella nostra guida all'identificazione delle estensioni di file.

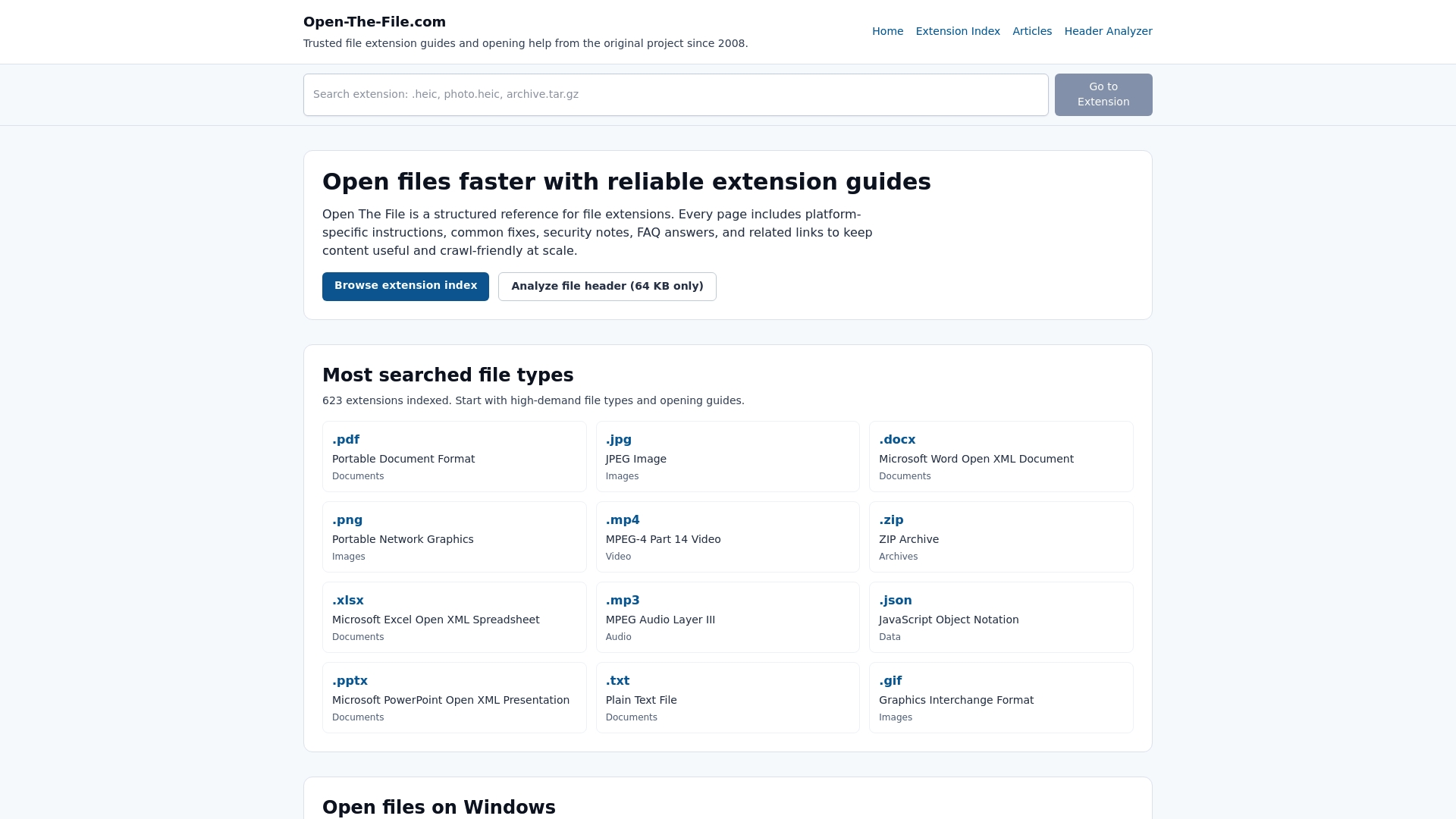

Esplora le estensioni di file con Open The File

Navigare nel mondo delle estensioni di file diventa più semplice con le risorse giuste. Open The File mantiene una directory completa che copre migliaia di tipi di file in ogni categoria che incontri. Che tu stia affrontando formati legacy oscuri o gli ultimi standard di compressione, troverai informazioni dettagliate su cosa rappresenta ciascuna estensione e su come lavorarci in sicurezza.

La nostra piattaforma fornisce guide passo-passo per aprire e risolvere i problemi dei file su Windows, macOS e Linux. Ogni guida affronta le sfide specifiche della piattaforma e offre soluzioni pratiche per problemi comuni. Imparerai quali applicazioni gestiscono meglio formati specifici, come convertire tra tipi quando necessario e cosa fare quando i file non si aprono come previsto. La directory delle estensioni di file organizza le informazioni in modo logico, rendendo facile trovare esattamente ciò di cui hai bisogno.

La sicurezza rimane centrale nella nostra guida. Ogni voce di tipo di file include considerazioni sulla sicurezza, rischi potenziali e migliori pratiche per gestire file da fonti non attendibili. Ti aiutiamo a capire quali estensioni nascondono comunemente malware, come verificare l'autenticità dei file e quando esercitare ulteriore cautela. Esplora le nostre guide alle estensioni per oltre 750 tipi di file per costruire la tua competenza nella gestione sicura ed efficace dei file su tutte le piattaforme.

FAQ

Cosa significa se un file non ha estensione?

I file senza estensioni possono essere identificati tramite ispezione del contenuto o metadati piuttosto che convenzioni di suffisso. I sistemi Linux e Unix utilizzano comunemente file senza estensione per configurazioni, script ed eseguibili, affidandosi a numeri magici e permessi per determinare i tipi di file. Windows e macOS gestiscono questi file meno agevolmente, spesso richiedendo la selezione manuale dell'applicazione. Il comando file o strumenti simili possono identificare i file senza estensione esaminando le loro firme di contenuto. Per tecniche su come identificare file senza estensioni, consulta la nostra guida all'identificazione dei file.

Come posso proteggermi dai file dannosi con estensioni fuorvianti?

Verifica i file oltre le loro estensioni utilizzando l'ispezione dei numeri magici e la convalida del tipo MIME. Abilita la visualizzazione completa dei nomi dei file nel tuo sistema operativo per vedere le estensioni complete, inclusi i caratteri nascosti. Non aprire mai allegati email inaspettati o download da fonti non attendibili, anche se sembrano avere estensioni sicure. Implementa liste di permessi per i caricamenti di file, rinomina i file con identificatori casuali e utilizza software antivirus che eseguono scansioni basate sul contenuto. Più livelli di convalida catturano attacchi che i controlli singoli mancano. Consulta la nostra guida alla sicurezza dei formati di file per strategie di protezione dettagliate.

Cosa significa quando un file ha più estensioni come .tar.gz?

Più estensioni indicano formati composti o operazioni di elaborazione sequenziali. Un file .tar.gz è un archivio tar che è stato compresso con gzip, richiedendo due passaggi per accedere ai contenuti originali. Prima decomprimi con gzip per creare un file .tar, quindi estrai l'archivio tar per accedere ai singoli file. Alcuni sistemi operativi e applicazioni gestiscono automaticamente questi formati composti, mentre altri richiedono l'elaborazione manuale per ciascuna estensione. Comprendere la sequenza ti aiuta a scegliere gli strumenti appropriati e a risolvere i problemi di estrazione. Scopri di più sui formati specifici nelle nostre guide per i file .tar e i file .gz.

Perché le estensioni dei file sono a volte nascoste e come posso visualizzarle?

I sistemi operativi nascondono le estensioni per impostazione predefinita per semplificare l'interfaccia utente e ridurre il disordine visivo per gli utenti non tecnici. Questa comodità crea vulnerabilità di sicurezza mascherando la vera natura dei file, permettendo agli eseguibili dannosi di mascherarsi come documenti o immagini. Gli utenti Windows possono mostrare le estensioni tramite le opzioni di Visualizzazione di Esplora File deselezionando “Nascondi estensioni per i tipi di file conosciuti.” Gli utenti macOS abilitano questa opzione nelle Preferenze di Finder sotto la scheda Avanzate selezionando “Mostra tutte le estensioni dei nomi dei file.” Rendere visibili le estensioni è una pratica di sicurezza critica che non costa nulla e previene molti attacchi comuni. Consulta la nostra guida sulla visualizzazione delle estensioni di file nascoste per istruzioni dettagliate.

Consigliato

- Come aprire le estensioni di file su Windows e macOS nel 2026 | Open The File

- Differenze di formato dei file spiegate: guida per professionisti IT 2026 | Open The File

- Indice delle Estensioni di File - Directory Completa per Categoria

- Identificazione delle estensioni di file: passaggi per Windows & macOS | Open The File