Was ist eine Dateierweiterung? Ein Leitfaden für das Dateimanagement 2026

Die meisten Computernutzer gehen davon aus, dass Dateierweiterungen zuverlässig angeben, was eine Datei enthält. Sie sehen .docx und erwarten ein Word-Dokument oder .jpg und erwarten ein Bild. Diese Annahme schafft Schwachstellen. Erweiterungen sind Namenskonventionen, keine Garantien für den Inhalt. Böswillige Akteure nutzen dieses Vertrauen aus, indem sie schädliche Dateien mit harmlos aussehenden Erweiterungen tarnen. Zu verstehen, wie Betriebssysteme tatsächlich Dateien identifizieren und zu lernen, Dateitypen über ihre Erweiterungen hinaus zu überprüfen, verändert, wie Sie digitale Dateien sicher im Jahr 2026 verwalten.

Inhaltsverzeichnis

- Was ist eine Dateierweiterung und warum ist sie wichtig?

- Wie verschiedene Betriebssysteme mit Dateierweiterungen umgehen

- Einschränkungen und Sicherheitsrisiken beim alleinigen Verlassen auf Dateierweiterungen

- Praktische Tipps zur Verwaltung und Fehlerbehebung von Dateierweiterungen

- Erkunden Sie Dateierweiterungen mit Open The File

- FAQ

Wichtige Erkenntnisse

| Punkt | Details |

|---|---|

| Erweiterungen suggerieren Format | Dateierweiterungen geben das beabsichtigte Format an, validieren jedoch nicht den tatsächlichen Inhaltstyp oder garantieren Sicherheit |

| Betriebssysteme handhaben Erweiterungen unterschiedlich | Windows verlässt sich stark auf Registry-Zuordnungen, während macOS Metadaten verwendet und Linux Erweiterungen als optional behandelt |

| Sicherheit erfordert Überprüfung | Die Kombination von Erweiterungsprüfungen mit Magic Numbers und MIME-Validierung verhindert Ausbeutung und Malware |

| Magic Numbers bieten Genauigkeit | Die Inhaltsinspektion mithilfe von Dateisignaturen erreicht 99% Genauigkeit im Vergleich zu 63% allein durch Erweiterungen |

| Plattformübergreifendes Bewusstsein ist wichtig | Das Verständnis, wie verschiedene Systeme Erweiterungen behandeln, verbessert die Fehlerbehebung und Dateifreigabe |

Was ist eine Dateierweiterung und warum ist sie wichtig?

Eine Dateierweiterung ist ein Suffix, das an einen Dateinamen angehängt wird und das Format der Datei und die zugehörige Anwendung angibt. Die Praxis stammt aus MS-DOS, wo das 8.3-Dateinamenschema Namen auf acht Zeichen plus eine dreistellige Erweiterung beschränkte. Diese Einschränkung zwang Entwickler, Kurzbezeichner wie .txt für Textdateien oder .exe für ausführbare Dateien zu erstellen. Der Punkt als Trennzeichen wurde zum Standard und etablierte ein Muster, das Jahrzehnte später in modernen Betriebssystemen fortbesteht.

Dateierweiterungen erfüllen mehrere praktische Funktionen in Ihrem täglichen Computergebrauch. Sie helfen Betriebssystemen, Dateien mit geeigneten Anwendungen zu verknüpfen, bestimmen, welches Symbol angezeigt wird, und schlagen Standardaktionen vor, wenn Sie doppelklicken. Wenn Sie eine .pdf-Datei sehen, weiß Ihr System, dass es Adobe Reader oder einen ähnlichen Viewer öffnen soll. Erweiterungen ermöglichen auch schnelles Filtern und Suchen, sodass Sie alle .xlsx-Tabellen oder .mp4-Videos in einem Ordner sofort finden können.

Häufige Missverständnisse über Erweiterungen führen zu Problemen. Viele Benutzer glauben, dass Erweiterungen eingebettete Metadaten über die Dateierstellung oder -änderung enthalten. Das tun sie nicht. Erweiterungen sind einfach Teil des Dateinamens, Zeichen, die Sie genauso leicht ändern können wie das Umbenennen der Datei selbst. Einige nehmen an, dass das Ändern einer .txt-Erweiterung in .pdf das Dateiformat magisch konvertiert. Das tut es nicht. Die zugrunde liegende Datenstruktur bleibt unverändert, und das Öffnen der umbenannten Datei wird wahrscheinlich Fehler oder unbrauchbare Ausgaben erzeugen.

Berücksichtigen Sie diese wichtigen Einschränkungen:

- Erweiterungen validieren keine Dateiinhalte oder -strukturen

- Das Umbenennen von Erweiterungen konvertiert keine Dateiformate

- Mehrere Programme können denselben Erweiterungsanspruch erheben

- Versteckte Erweiterungen verbergen den tatsächlichen Dateinamen vor Benutzern

- Die Groß-/Kleinschreibung variiert je nach Betriebssystem

Profi-Tipp: Aktivieren Sie immer die Anzeige von Dateierweiterungen in Ihren Betriebssystemeinstellungen. Versteckte Erweiterungen schaffen Sicherheitslücken, bei denen bösartige Dateien, die als Dokumente oder Bilder getarnt sind, selbst vorsichtige Benutzer täuschen können. Transparenz in Dateinamen ist Ihre erste Verteidigung gegen trügerische Dateien.

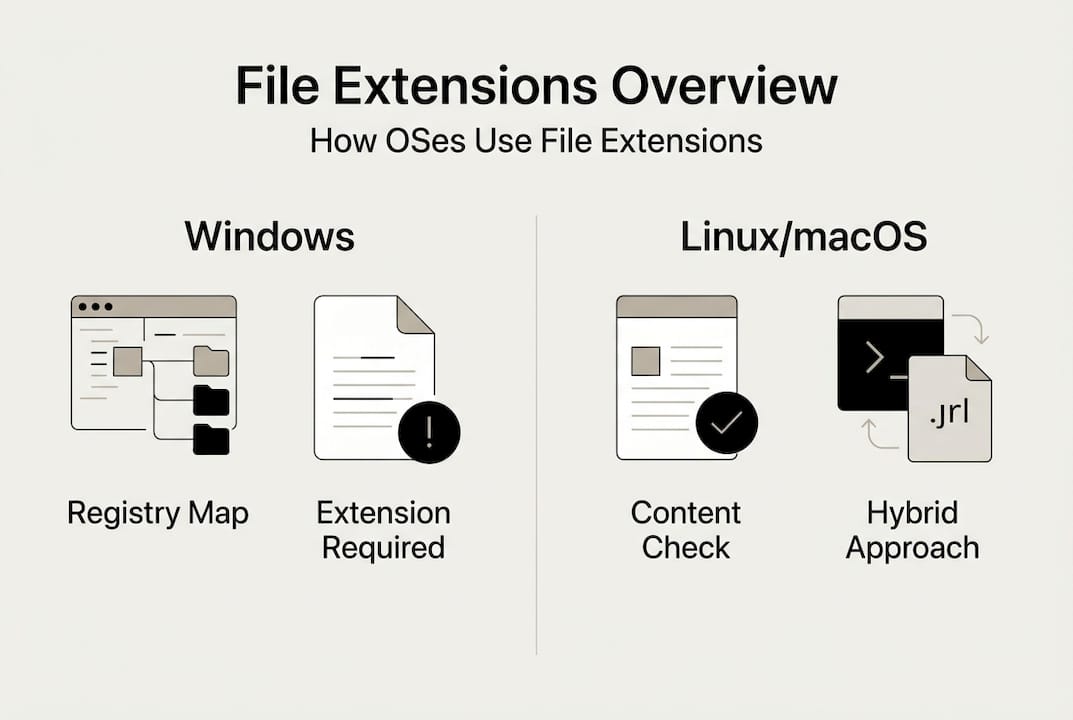

Wie verschiedene Betriebssysteme mit Dateierweiterungen umgehen

Windows hängt stark von Dateierweiterungen über sein Registry-System ab. Wenn Sie eine Anwendung installieren, registriert sie, welche Erweiterungen sie verarbeiten kann, und erstellt Zuordnungen, die in der Registry gespeichert werden. Ein Doppelklick auf eine .docx-Datei löst einen Registry-Lookup aus, der Microsoft Word als Handler identifiziert. Dieser erweiterungszentrierte Ansatz bedeutet, dass Windows Schwierigkeiten mit Dateien ohne Erweiterungen oder solchen mit nicht registrierten Typen hat. Das System priorisiert die Erweiterung über den tatsächlichen Dateiinhalte, was Schwachstellen schafft, die Angreifer ausnutzen.

macOS verfolgt einen hybriden Ansatz, der Erweiterungen mit Uniform Type Identifiers und Metadaten kombiniert. Während Erweiterungen wichtig sind, untersucht macOS auch Dateiersteller-Codes, Typ-Codes und Inhalts-Signaturen. Diese mehrschichtige Identifikation macht macOS widerstandsfähiger gegen einfache Erweiterungstäuschungen. Das System kann oft eine Datei korrekt öffnen, selbst wenn ihre Erweiterung falsch oder fehlend ist, indem es Metadaten verwendet, um die geeignete Anwendung zu bestimmen. Diese Komplexität kann jedoch Benutzer verwirren, die Probleme mit Dateizuordnungen beheben.

Linux behandelt Erweiterungen als hilfreiche Konventionen statt als Anforderungen. Die meisten Linux-Anwendungen und -Dienstprogramme inspizieren Dateiinhalte direkt mithilfe von Magic Numbers und MIME-Typen. Der Befehl file, der auf Unix-ähnlichen Systemen Standard ist, liest die ersten Bytes einer Datei, um ihr wahres Format unabhängig von der Erweiterung zu identifizieren. Linux behandelt auch Groß-/Kleinschreibung in Dateinamen, was bedeutet, dass document.txt und Document.TXT unterschiedliche Dateien sind. Diese Flexibilität unterstützt vielfältige Arbeitsabläufe, erfordert jedoch, dass Benutzer die inhaltsbasierte Identifikation verstehen.

| Betriebssystem | Primäre Methode | Erweiterungsabhängigkeit | Inhaltsinspektion |

|---|---|---|---|

| Windows | Registry-Zuordnungen | Hoch | Minimal |

| macOS | UTIs + Metadaten | Mittel | Mittel |

| Linux | Magic Numbers | Niedrig | Hoch |

Randfälle erschweren das plattformübergreifende Dateimanagement. Dateien mit mehreren Erweiterungen wie .tar.gz weisen auf zusammengesetzte Operationen hin: tar erstellt ein Archiv, dann komprimiert gzip es. Einige Systeme verarbeiten beide Erweiterungen nacheinander, während andere manuelle Handhabung erfordern. Dotfiles, die in Unix-Umgebungen wie .bashrc oder .env üblich sind, haben keine Erweiterung, dienen jedoch spezifischen Konfigurationszwecken. Windows hatte historisch Schwierigkeiten mit diesen Dateien, obwohl moderne Versionen sie besser handhaben.

Unterschiede in der Groß-/Kleinschreibung verursachen Probleme beim Teilen von Dateien über Plattformen hinweg. Ein Linux-System speichert problemlos Report.PDF und report.pdf als separate Dateien im selben Verzeichnis. Das Verschieben dieser Dateien nach Windows oder macOS führt zu Konflikten, da diese Systeme Dateinamen nicht case-sensitiv behandeln. Das Verständnis dieser plattformspezifischen Verhaltensweisen verhindert Datenverlust und Verwirrung beim Arbeiten in Multi-OS-Umgebungen. Für weitere Details zur Verwaltung dieser Unterschiede erkunden Sie unseren Leitfaden zur Identifikation von Dateierweiterungen, der plattformspezifische Techniken abdeckt.

Einschränkungen und Sicherheitsrisiken beim alleinigen Verlassen auf Dateierweiterungen

Dateierweiterungen schaffen ein falsches Sicherheitsgefühl. Angreifer manipulieren Erweiterungen, um bösartige Dateien als harmlose Dokumente oder Bilder zu tarnen. Sicherheitsrahmen warnen davor, sich ausschließlich auf Erweiterungen zur Validierung zu verlassen, dennoch praktizieren viele Systeme und Benutzer weiterhin diese riskante Praxis. Die Lücke zwischen wahrgenommener Sicherheit und tatsächlichem Dateiinhalte ermöglicht ausgeklügelte Angriffe, die grundlegende Abwehrmaßnahmen umgehen.

Doppel-Erweiterungsangriffe nutzen aus, wie Betriebssysteme Dateinamen anzeigen. Eine Datei namens invoice.pdf.exe erscheint als invoice.pdf für Benutzer, wenn Windows bekannte Erweiterungen ausblendet. Das Klicken auf das, was wie ein PDF-Dokument aussieht, führt tatsächlich Malware aus. Null-Byte-Injection-Angriffe fügen ein Null-Zeichen in Dateinamen ein, das den angezeigten Namen an diesem Punkt abschneidet. Eine Datei namens image.jpg%00.exe wird in anfälligen Systemen als image.jpg angezeigt, bleibt jedoch ausführbar.

Häufige auf Erweiterungen basierende Angriffe umfassen:

- Ausführbare Dateien, die mit Dokumentenerweiterungen getarnt sind

- Skriptdateien, die in Archiven mit harmlosen Namen versteckt sind

- Bösartige Makros, die in Office-Dokumenten eingebettet sind

- Bilddateien mit eingebettetem Exploit-Code

- Polyglot-Dateien, die gleichzeitig in mehreren Formaten gültig sind

Magic Numbers bieten eine zuverlässige Dateierkennung durch die Untersuchung des tatsächlichen Inhalts. Jedes Dateiformat beginnt mit spezifischen Byte-Sequenzen, die als Dateisignaturen oder Magic Numbers bezeichnet werden. JPEG-Bilder beginnen mit FF D8 FF, PNG-Dateien mit 89 50 4E 47 und PDF-Dokumente mit 25 50 44 46. Diese Signaturen existieren in den Dateidaten selbst, unabhängig vom Dateinamen oder der Erweiterung. Das Überprüfen von Magic Numbers erreicht 99,2% Genauigkeit im Vergleich zu nur 63%, wenn man sich allein auf Erweiterungen verlässt.

Der Unix-Befehl file demonstriert die Leistungsfähigkeit der Inhaltsinspektion. Das Ausführen von file suspicious.jpg gibt das wahre Format unabhängig von der Erweiterung zurück. Wenn die Datei ausführbaren Code enthält, meldet file sie als ausführbar und entlarvt die Täuschung. Python-Bibliotheken wie python-magic bieten ähnliche Funktionen für die automatisierte Validierung in Skripten und Anwendungen. Diese Tools lesen Dateiköpfe und vergleichen sie mit Datenbanken bekannter Signaturen.

„Das Verlassen auf Dateinamen oder Erweiterungen zur Typidentifikation schafft ausnutzbare Schwachstellen. Validieren Sie Dateiinhalte durch Signaturinspektion und MIME-Typ-Verifizierung.“ CWE-646 Sicherheitsberatung

Profi-Tipp: Implementieren Sie eine Verteidigung in der Tiefe für die Dateivalidierung. Überprüfen Sie die Erweiterung gegen eine Zulassungsliste, verifizieren Sie den MIME-Typ aus Upload-Headern und inspizieren Sie Magic Numbers im Dateiinhalte. Diese dreifache Validierung fängt ausgeklügelte Angriffe ab, die Einzelmethodenprüfungen täuschen. Erfahren Sie mehr über Formatverifizierung in unserem Leitfaden zu Dateiformatunterschieden.

Sicherheitsbest-Praktiken kombinieren mehrere Validierungsebenen. Webanwendungen, die Datei-Uploads akzeptieren, sollten niemals allein auf clientseitig bereitgestellte Erweiterungen oder MIME-Typen vertrauen. Die serverseitige Validierung muss die tatsächlichen Dateiinhalte inspizieren, Uploads mit zufälligen Kennungen umbenennen und Dateien außerhalb webzugänglicher Verzeichnisse speichern. Benutzer sollten die vollständige Dateinamensanzeige aktivieren, unerwartete Anhänge vermeiden und aktualisierte Antivirensoftware verwenden, die Inhaltsinspektionen über Erweiterungsprüfungen hinaus durchführt.

Praktische Tipps zur Verwaltung und Fehlerbehebung von Dateierweiterungen

Die Aktivierung der vollständigen Dateinamensanzeige beseitigt gefährliche blinde Flecken. Windows blendet bekannte Erweiterungen standardmäßig aus, eine Komfortfunktion, die Sicherheitsrisiken schafft. Öffnen Sie den Datei-Explorer, klicken Sie auf Ansicht, dann auf Optionen. Deaktivieren Sie im Reiter Ansicht „Erweiterungen für bekannte Dateitypen ausblenden“ und klicken Sie auf Übernehmen. Jetzt sehen Sie vollständige Dateinamen einschließlich Erweiterungen, wodurch getarnte ausführbare Dateien sofort offensichtlich werden. Diese einfache Änderung verbessert Ihre Fähigkeit, verdächtige Dateien zu erkennen, erheblich.

macOS blendet Erweiterungen standardmäßig auch im Finder aus. Öffnen Sie die Finder-Einstellungen, klicken Sie auf Erweitert und aktivieren Sie „Alle Dateinamenerweiterungen anzeigen“. Dies zeigt den vollständigen Namen jeder Datei an und beseitigt Unklarheiten über Dateitypen. Beide Betriebssysteme merken sich diese Einstellung über Neustarts hinweg und bieten dauerhafte Transparenz. Benutzer, die Dateien aus nicht vertrauenswürdigen Quellen bearbeiten, sollten diese Konfiguration als obligatorisch betrachten.

Kommandozeilen-Tools bieten leistungsstarke Dateierkennungsmöglichkeiten:

- Öffnen Sie Terminal (macOS/Linux) oder Eingabeaufforderung (Windows)

- Navigieren Sie zum Verzeichnis, das die verdächtige Datei enthält

- Führen Sie file filename aus, um eine inhaltsbasierte Identifikation zu sehen

- Verwenden Sie file *, um alle Dateien im aktuellen Verzeichnis zu analysieren

- Fügen Sie das -i-Flag für MIME-Typ-Ausgaben hinzu: file -i filename

Der Befehl file funktioniert auf Windows über WSL (Windows Subsystem for Linux) oder Drittanbieter-Ports. Er liest Magic Numbers und vergleicht sie mit umfassenden Signaturdatenbanken. Die Ausgabe zeigt den wahren Dateityp unabhängig von der Erweiterung und entlarvt sofort Unstimmigkeiten. Dieses Tool erweist sich als unschätzbar wertvoll bei der Fehlerbehebung beschädigter Dateien oder der Untersuchung verdächtiger Downloads.

Hex-Editoren ermöglichen es fortgeschrittenen Benutzern, rohe Dateiinhalte zu inspizieren. Programme wie HxD für Windows oder Hex Fiend für macOS zeigen Dateien als hexadezimale Werte an. Das Öffnen einer Datei zeigt ihre Magic Number in den ersten paar Bytes. Sie können manuell überprüfen, ob eine .jpg-Datei mit FF D8 FF beginnt oder bestätigen, dass ein .zip-Archiv mit 50 4B beginnt. Diese direkte Inspektion bietet absolute Gewissheit über das Dateiformat, wenn automatisierte Tools nicht verfügbar sind.

| Tool | Plattform | Anwendungsfall | Fähigkeitsstufe |

|---|---|---|---|

| file-Befehl | Linux/macOS/WSL | Schnelle Inhaltsidentifikation | Mittlere |

| python-magic | Plattformübergreifend | Automatisierte Validierungsskripte | Fortgeschritten |

| HxD / Hex Fiend | Windows/macOS | Manuelle Signaturinspektion | Fortgeschritten |

| ExifTool | Plattformübergreifend | Metadatenuntersuchung | Mittlere |

Plattformübergreifende Dateisysteme beeinflussen die Handhabung von Erweiterungen beim Teilen von Dateien. FAT32 und exFAT funktionieren auf Windows, macOS und Linux, haben jedoch Einschränkungen. FAT32 beschränkt die Größe einzelner Dateien auf 4 GB und verwendet keine Groß-/Kleinschreibung in Dateinamen. exFAT hebt die Größenbeschränkung auf und bleibt dabei weitgehend kompatibel. Keines der Dateisysteme speichert Unix-Berechtigungen oder erweiterte Attribute, was potenziell Probleme mit Dateien verursacht, die von Metadaten abhängen. Das Verständnis dieser Einschränkungen hilft Ihnen, geeignete Formate bei der Vorbereitung tragbarer Laufwerke zu wählen.

Profi-Tipp: Wenn Sie Datei-Uploads in Webanwendungen akzeptieren, implementieren Sie diese Schutzmaßnahmen: Halten Sie eine Zulassungsliste zulässiger Erweiterungen aufrecht, benennen Sie hochgeladene Dateien mit UUIDs um, um Ausführung zu verhindern, validieren Sie Erweiterung plus MIME-Typ plus Magic Number und speichern Sie Uploads außerhalb des Web-Stammverzeichnisses. Dieser mehrschichtige Ansatz blockiert die meisten gängigen Upload-basierten Angriffe. Für eine Schritt-für-Schritt-Anleitung zum sicheren Öffnen und Überprüfen von Dateien besuchen Sie unseren Leitfaden zum Öffnen von Dateierweiterungen auf Windows und macOS im Jahr 2026.

Die Fehlerbehebung bei Dateizuordnungsproblemen erfordert das Verständnis von betriebssystemspezifischen Mechanismen. Windows-Benutzer können mit der rechten Maustaste auf eine Datei klicken, „Öffnen mit“ auswählen und „Andere App auswählen“ wählen, um Zuordnungen zu ändern. Das Kontrollkästchen „Immer diese App verwenden“ macht die Änderung dauerhaft. macOS-Benutzer klicken mit der rechten Maustaste, wählen „Informationen“, ändern die Anwendung unter „Öffnen mit“ und klicken dann auf „Alle ändern“, um die Zuordnung auf alle Dateien mit dieser Erweiterung anzuwenden. Linux-Benutzer bearbeiten normalerweise MIME-Typ-Zuordnungen über die Einstellungen der Desktop-Umgebung oder durch direkte Bearbeitung von .desktop-Dateien. Jeder Ansatz spiegelt die zugrunde liegende Philosophie wider, wie dieses Betriebssystem die Identifikation von Dateitypen handhabt, wie in unserem Leitfaden zur Identifikation von Dateierweiterungen beschrieben.

Erkunden Sie Dateierweiterungen mit Open The File

Die Navigation in der Welt der Dateierweiterungen wird mit den richtigen Ressourcen einfacher. Open The File führt ein umfassendes Verzeichnis, das Tausende von Dateitypen in jeder Kategorie abdeckt, die Sie antreffen. Egal, ob Sie es mit obskuren Legacy-Formaten oder den neuesten Kompressionsstandards zu tun haben, Sie finden detaillierte Informationen darüber, was jede Erweiterung darstellt und wie Sie sicher damit arbeiten können.

Unsere Plattform bietet Schritt-für-Schritt-Anleitungen zum Öffnen und zur Fehlerbehebung von Dateien auf Windows, macOS und Linux. Jede Anleitung behandelt plattformspezifische Herausforderungen und bietet praktische Lösungen für häufige Probleme. Sie erfahren, welche Anwendungen bestimmte Formate am besten verarbeiten, wie Sie bei Bedarf zwischen Typen konvertieren und was zu tun ist, wenn Dateien nicht wie erwartet geöffnet werden. Das Dateierweiterungsverzeichnis organisiert Informationen logisch, sodass es einfach ist, genau das zu finden, was Sie benötigen.

Sicherheit bleibt zentral für unsere Anleitung. Jeder Dateityp-Eintrag enthält Sicherheitsüberlegungen, potenzielle Risiken und bewährte Praktiken für den Umgang mit Dateien aus nicht vertrauenswürdigen Quellen. Wir helfen Ihnen zu verstehen, welche Erweiterungen häufig Malware verbergen, wie Sie die Echtheit von Dateien überprüfen und wann Sie besondere Vorsicht walten lassen sollten. Erkunden Sie unsere Erweiterungsleitfäden für über 750 Dateitypen, um Ihr Fachwissen im sicheren, effektiven Dateimanagement auf allen Plattformen zu erweitern.

FAQ

Was bedeutet es, wenn eine Datei keine Erweiterung hat?

Dateien ohne Erweiterungen können durch Inhaltsinspektion oder Metadaten anstelle von Suffixkonventionen identifiziert werden. Linux- und Unix-Systeme verwenden häufig erweiterungslose Dateien für Konfigurationen, Skripte und ausführbare Dateien und verlassen sich auf Magic Numbers und Berechtigungen, um Dateitypen zu bestimmen. Windows und macOS handhaben diese Dateien weniger elegant und erfordern oft eine manuelle Anwendungsauswahl. Der Befehl file oder ähnliche Tools können erweiterungslose Dateien identifizieren, indem sie ihre Inhalts-Signaturen untersuchen. Für Techniken zur Identifizierung von Dateien ohne Erweiterungen siehe unseren Leitfaden zur Dateierkennung.

Wie kann ich mich vor bösartigen Dateien mit irreführenden Erweiterungen schützen?

Überprüfen Sie Dateien über ihre Erweiterungen hinaus durch Magic Number-Inspektion und MIME-Typ-Validierung. Aktivieren Sie die vollständige Dateinamensanzeige in Ihrem Betriebssystem, um vollständige Erweiterungen einschließlich versteckter Zeichen zu sehen. Öffnen Sie niemals unerwartete E-Mail-Anhänge oder Downloads aus nicht vertrauenswürdigen Quellen, selbst wenn sie sichere Erweiterungen zu haben scheinen. Implementieren Sie Zulassungslisten für Datei-Uploads, benennen Sie Dateien mit zufälligen Kennungen um und verwenden Sie Antivirensoftware, die inhaltsbasierte Scans durchführt. Mehrere Validierungsebenen fangen Angriffe ab, die einzelne Prüfungen übersehen. Überprüfen Sie unseren Leitfaden zur Dateiformatsicherheit für detaillierte Schutzstrategien.

Was bedeutet es, wenn eine Datei mehrere Erweiterungen wie .tar.gz hat?

Mehrere Erweiterungen weisen auf zusammengesetzte Formate oder sequentielle Verarbeitungsoperationen hin. Eine .tar.gz-Datei ist ein tar-Archiv, das mit gzip komprimiert wurde und zwei Schritte erfordert, um auf die ursprünglichen Inhalte zuzugreifen. Zuerst mit gzip dekomprimieren, um eine .tar-Datei zu erstellen, dann das tar-Archiv extrahieren, um auf einzelne Dateien zuzugreifen. Einige Betriebssysteme und Anwendungen verarbeiten diese zusammengesetzten Formate automatisch, während andere eine manuelle Verarbeitung für jede Erweiterung erfordern. Das Verständnis der Sequenz hilft Ihnen, geeignete Tools auszuwählen und Extraktionsprobleme zu beheben. Erfahren Sie mehr über spezifische Formate in unseren Leitfäden für .tar-Dateien und .gz-Dateien.

Warum sind Dateierweiterungen manchmal versteckt und wie kann ich sie anzeigen?

Betriebssysteme blenden Erweiterungen standardmäßig aus, um die Benutzeroberfläche zu vereinfachen und visuelle Unordnung für nicht-technische Benutzer zu reduzieren. Diese Bequemlichkeit schafft Sicherheitslücken, indem sie die wahre Natur von Dateien maskiert und bösartige ausführbare Dateien als Dokumente oder Bilder tarnen lässt. Windows-Benutzer können Erweiterungen über die Ansicht-Optionen des Datei-Explorers anzeigen, indem sie „Erweiterungen für bekannte Dateitypen ausblenden“ deaktivieren. macOS-Benutzer aktivieren dies in den Finder-Einstellungen unter dem Reiter Erweitert, indem sie „Alle Dateinamenerweiterungen anzeigen“ aktivieren. Das Sichtbarmachen von Erweiterungen ist eine kritische Sicherheitsmaßnahme, die nichts kostet und viele gängige Angriffe verhindert. Siehe unseren Leitfaden zum Anzeigen versteckter Dateierweiterungen für detaillierte Anweisungen.

Empfohlen

- Wie man Dateierweiterungen auf Windows und macOS im Jahr 2026 öffnet | Open The File

- Unterschiede in Dateiformaten erklärt: IT-Profis-Leitfaden 2026 | Open The File

- Dateierweiterungsindex - Vollständiges Verzeichnis nach Kategorie

- Identifikation von Dateierweiterungen: Schritte für Windows & macOS | Open The File